Wie wird der Zugang zu einer Gesicherter Raum beantragt?

Wenn ein Bediener auf eine Gesicherter Raum zugreifen möchte, die unter verriegelt zu finden ist, muss er "etwas" tun, um der logischer Regler im System eine Eingabeaufforderung zu signalisieren.

Es gibt eine Reihe von Möglichkeiten, dies zu erreichen. Die gebräuchlichste davon ist die Drucktasten-E/A.

Drucktastensteuerung Eingabeaufforderung

Weiß ist eine in der Industrie häufig verwendete Tastenfarbe für die Eingabeaufforderung. Die Tasten können auf Wunsch ohne Aufpreis mit Text oder Symbolen graviert werden.

In fest verdrahtet Systemen können die Tasten einfach integriert in Verriegelungen mit zwei zusätzlichen E/A für die Betätigung (für die Aufforderung zum Eintritt) und die Beleuchtung umgewandelt werden. In der vernetzt Reihe von Lösungen mit EtherNet/IP oder PROFINETkönnen Drucktasten ohne zusätzliche Verdrahtung integriert werden.

Antrag auf Eintragung mit Schlüsseltransfer

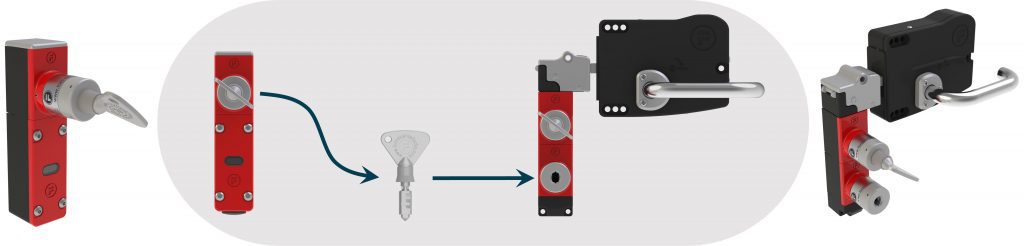

Mechanische Schlüsseltransfer werden in der Regel dort eingesetzt, wo es nicht möglich ist, eine direkte Verkabelung zum Zugangspunkt vorzunehmen. Bei Schlüsseltransfer Verriegelungen gibt es zwei Arten von Schlössern: Sicherheits- und Zugangsschlösser.

Sicherheitsschlösser erfordern das Abziehen eines Schlüssels, um ein Tor zu öffnen Verriegeln. Dies stellt eine mechanische Maßnahme zum Schutz des Personals beim Betreten eines Gesicherter Raum dar.

Zugangsschlösser müssen einen Schlüssel erhalten, um ein Tor zu öffnen Verriegeln, oder um einen Schlüssel aus einem Sicherheitsschloss abziehen zu können. Aber woher kommt dieser Schlüssel?

Typischerweise werden Zugangssperren verwendet, um eine Schlüsselfolge zu erzwingen, die sicherstellt, dass ein Prozess abgeschlossen ist, bevor der Zugang zu einem Tor möglich ist. Im nachstehenden Beispiel fungiert ein Schalter an einem Ort als Punkt der elektrischen Isolierung. Der Schlüssel in diesem Schalter wird gedreht und abgezogen, um die Stromversorgung zu unterbrechen (wenn der Schlüssel abgezogen ist, bleibt die Stromversorgung unterbrochen). In der Abbildung zeigt der Pfeil die Übergabe des Schlüssels vom Isolationspunkt zum "Access Lock".

Die Entnahme des Schlüssels aus der Absperrung kann als "Aufforderung zum Eintritt" betrachtet werden. Der Schlüssel wird in das Zugangsschloss gesteckt und gedreht, um ihn zu "fangen". Nur wenn dieser Schlüssel gefangen ist, kann der Schlüssel im Sicherheitsschloss (oben) abgezogen werden, damit das Tor geöffnet werden kann. Solange das Tor offen ist oder der Sicherheitsschlüssel abgezogen wird, bleibt die Zugangsschlüssel im Tor gefangen Verriegeln. Daher kann die Stromversorgung dieses Systems nicht wiederhergestellt werden.

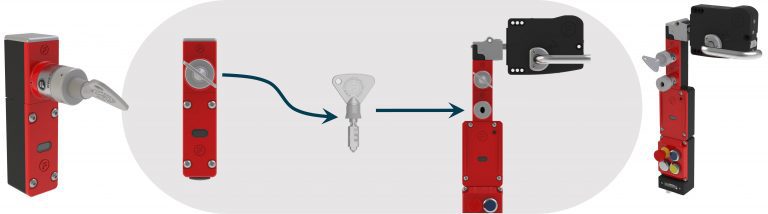

Dies ist zwar die häufigste Verwendung von Zugangsschlüssel für Zutrittsanfragen, aber nicht nur für die mechanische Verriegelung am Zutrittsort. In einigen Fällen wird das Zugangsschloss zusätzlich zu einem verkabelten Tor Verriegeln verwendet, um eine Sequenz zu erzwingen. In dem unten abgebildeten Beispiel ist das Verriegeln direkt mit dem Tor verdrahtet und kann durch Tastensteuerung entriegelt werden. Allerdingsmuss auch ein Zugangsschlüssel eingesteckt werden, um Zugang zu gewähren.

Verhindern des Zugriffs von ungeschultem Personal auf eine Gesicherter Raum

Die Sicherheit des Personals beim Betreten einer Gesicherter Raum kann nur gewährleistet werden, wenn es entsprechend geschult wurde.

"Was hält ungeschultes Personal davon ab, eine Eingabeaufforderung zu drücken oder die Zugangsschlüssel in ein Verriegeln?”

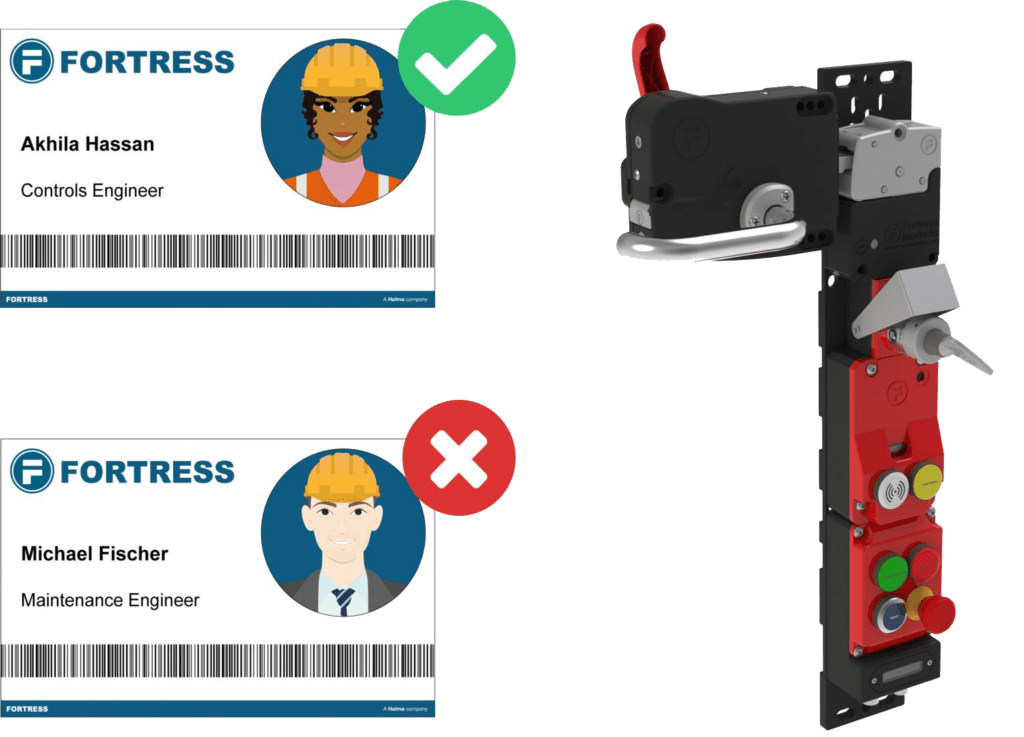

Diese Herausforderung hat die Entwicklung von Technologien vorangetrieben integriert RFID Technologie vorangetrieben, bei der die Benutzer eine Genehmigung für den Zugang benötigen, bevor dieser möglich ist. Die Funktion RFID Zutrittskontrolle kann als Element in jedes Schwerlastfahrzeug eingebaut werden vernetzt Verriegeln und nutzt RFID Ausweise. Zur Bedienung eines Verriegelnzu bedienen, muss ein Benutzer zunächst seinen RFID Ausweis gegen den RF-Tag auf dem Verriegeln.

Wie funktioniert RFID Zugang funktionieren?

In diesem Beispiel werden zwei Mitarbeiter von Fortress versuchen, auf eine Verriegeln Testmaschine in unserer Produkt Produktionslinie zuzugreifen.

Akhila Hassan (eine Kontrolleurin ingenieur) verfügt über die richtige Ausbildung, um diesen besonderen Ort zu betreten, und hat die Erlaubnis, ihn zu betreten. Michael Fischer, der gerade erst als Wartungsarbeiter ingenieur in das Unternehmen eingestiegen ist, verfügt nicht über die erforderliche Ausbildung, um die Gesicherter Raum rund um die Prüfmaschine sicher zu betreten. Seine Erlaubnis wird verweigert.