Pour accéder à un site espace protégé, comment les opérateurs demandent-ils à entrer ?

Lorsqu'un opérateur souhaite accéder à un site espace protégé qui est verrouillé, il doit faire "quelque chose" pour signaler une demande d'accès au site contrôleur logique dans le système.

Il existe plusieurs façons d'y parvenir. La plus courante est l'utilisation de boutons poussoirs.

Demande de contrôle d'entrée par bouton poussoir

Le blanc est une couleur de bouton couramment utilisée dans l'industrie pour les demandes d'entrée. Les boutons peuvent être gravés avec du texte ou des symboles sur demande, sans frais supplémentaires.

Dans les systèmes câblé , les boutons peuvent être facilement intégrés dans les interlocks avec deux E/S supplémentaires pour l'actionnement (pour faire une demande d'entrée) et l'éclairage. Dans la gamme de solutions en réseau avec EtherNet/IP ou PROFINET, les boutons-poussoirs peuvent être intégrés sans câblage supplémentaire.

Demande d'entrée avec clé piégée

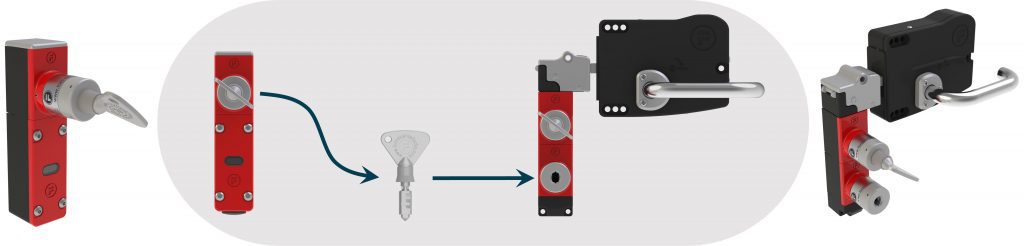

La clé piégée mécanique est généralement utilisée lorsqu'il n'est pas possible de câbler directement le point d'accès. Dans les systèmes de verrouillage à clé piégée, il existe deux types de serrures, la sécurité et l'accès.

Les verrous de sécurité exigent qu'une clé soit retirée pour ouvrir un verrou de porte. Il s'agit d'une mesure mécanique de protection du personnel entrant sur le site espace protégé.

Les serrures d'accès doivent recevoir une clé pour ouvrir un verrou de portail, ou pour permettre de retirer une clé d'une serrure de sécurité. Mais d'où vient cette clé ?

En général, les verrous d'accès sont utilisés pour faire respecter une séquence de clés, garantissant qu'un processus a été achevé avant que l'accès à une porte soit possible. Dans l'exemple ci-dessous, un interrupteur situé à un endroit sert de point d'isolation électrique. La clé de ce commutateur est tournée et retirée pour isoler le courant (lorsque la clé est retirée, le courant reste isolé). Dans l'image, la flèche indique le transfert de la clé du point d'isolement au "verrou d'accès".

Le retrait de la clé du point d'isolement peut être considéré comme la "demande d'entrée". La clé est insérée dans le verrou d'accès et tournée pour la "piéger". Ce n'est que lorsque cette clé est piégée que la clé du verrou de sécurité (positionnée au-dessus) peut être retirée pour permettre l'ouverture du portail. Tant que le portail est ouvert ou que le site clé de sécurité est retiré, la clé d'accès reste piégée dans le verrou du portail, ce qui empêche de rétablir l'alimentation électrique de ce système.

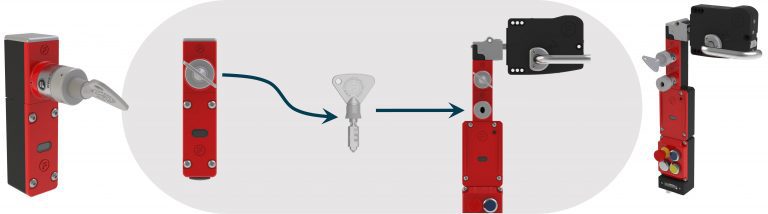

Bien qu'il s'agisse de l'utilisation la plus courante de la clé d'accès pour les demandes d'entrée, elle ne sert pas uniquement au verrouillage mécanique de l'emplacement d'entrée. Dans certains cas, la clé d'accès est utilisée pour faire respecter une séquence en plus d'un verrouillage câblé du portail. Dans l'exemple illustré ci-dessous, le verrouillage est directement relié au portail et peut être déverrouillé à l'aide d'un bouton. Cependant, une clé d'accès doit également être insérée pour permettre l'accès.

Empêcher le personnel non formé d'accéder à une espace protégé

Il n'est possible d'assurer la sécurité du personnel lorsqu'il pénètre sur le site espace protégé que si celui-ci a reçu la formation nécessaire.

"Qu'est-ce qui empêche un personnel non formé d'appuyer sur un bouton de demande d'accès ou de saisir la clé d'accès sur un site interlock?"

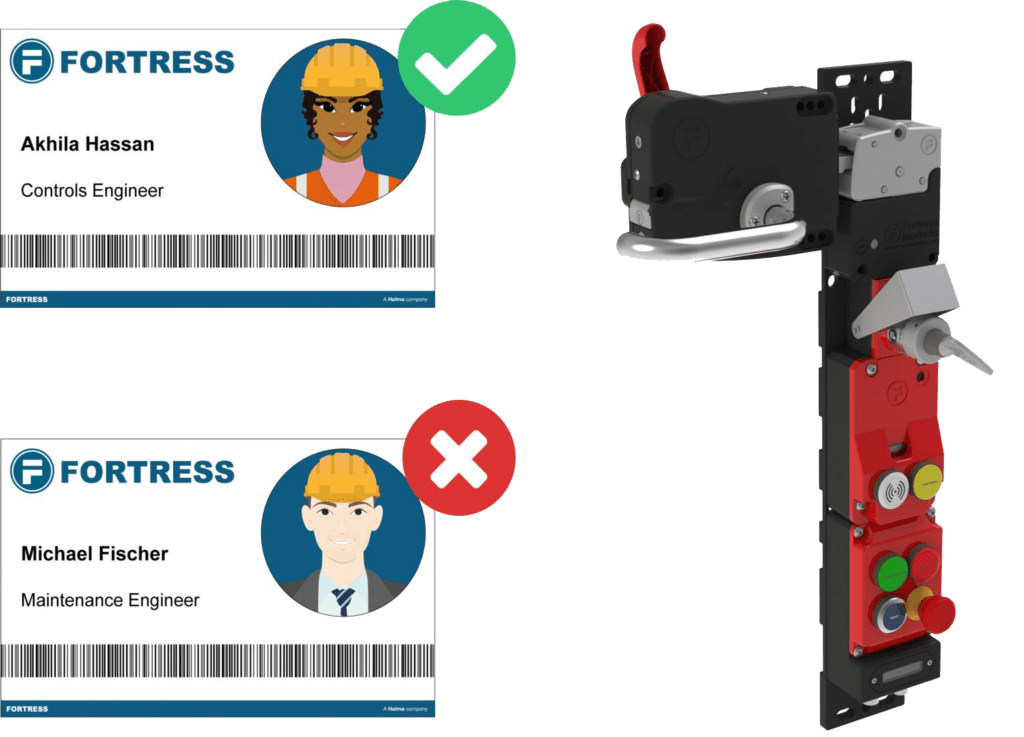

Ce défi a conduit au développement de la technologie intégrée RFID qui exige que les utilisateurs aient la permission d'entrer avant que cela ne soit possible. La fonction RFID contrôle d’accès peut être ajoutée en tant qu'élément dans n'importe quel robuste en réseau interlock et utilise les badges RFID . Pour faire fonctionner un interlock, un utilisateur doit d'abord scanner son badge RFID contre l'étiquette RF du interlock.

Comment fonctionne l'accès à RFID ?

Dans cet exemple, deux employés de Fortress vont tenter d'accéder à une machine de test de verrouillage sur notre chaîne de production.

Akhila Hassan (ingénieur de contrôle) a la formation adéquate pour accéder à cet endroit particulier et a la permission d'y entrer. Michael Fischer, qui vient de commencer dans l'entreprise en tant qu'ingénieur de maintenance, n'a pas la formation nécessaire pour entrer en toute sécurité sur le site espace protégé qui entoure la machine d'essai. Son autorisation lui sera refusée.