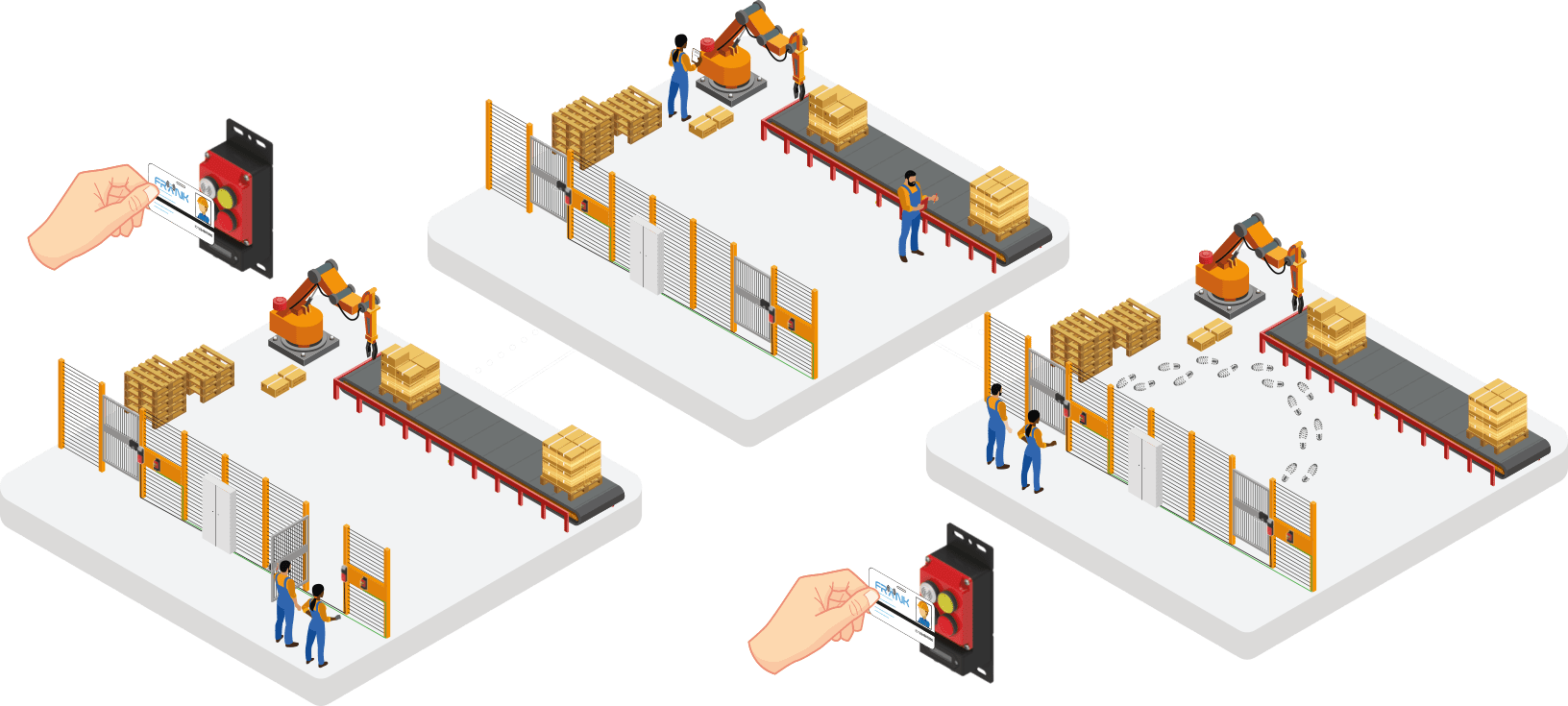

La solution FRANK empêche les utilisateurs non autorisés de pénétrer dans les espaces protégés, garantissant ainsi que les machines ne sont accessibles et ne sont utilisées que par un personnel parfaitement formé.

Bien qu’elle n’élimine pas le danger, cette solution évite les risques associés à l’accès des employés non qualifiés à ces zones protégées et/ou à l’exécution de tâches dangereuses. Notre système permet de définir des autorisations d’accès individuelles pour différents points d’entrée/sortie et de les associer à la carte RFID de chaque utilisateur, ce qui peut être utilisé pour définir et modifier les règlements d’entrée au sein de l’installation.

Nos recherches nous ont permis de constater que de nombreuses organisations fournissent des cartes RFID à leurs employés pour accéder aux bâtiments, enregistrer les heures et les présences, et même acheter le déjeuner à la cantine.

Nous avons donc décidé d’intégrer ces badges RFID existants pour employés à notre solution pour contrôler l’accès aux machines. Nous prenons en charge tous les protocoles des fabricants populaires sur une gamme de fréquences de cartes, y compris (mais sans s’y limiter) les cartes 13,56 MHz et 125 kHz. Dans le cadre de la conception du système, nous pouvons demander un exemple de carte pour les tests ; contactez notre équipe pour plus d’informations.

La transition vers la technologie connectée a sans aucun doute entraîné une augmentation des économies, de l’installation de nouvelles lignes et de la productivité au cours de la dernière décennie.

Dans les grandes installations, cependant, il peut être difficile d'identifier les inefficacités des processus. En suivant et en analysant les interactions des utilisateurs par rapport aux processus associés, sur un contrôleur, ces inefficacités peuvent être facilement identifiées à l'échelle de l'installation et atténuées tout en fournissant des informations clés pour stimuler la productivité. Demandez une démonstration à notre équipe pour en savoir plus sur la façon d'exploiter ces données et de maximiser les avantages de la technologie contrôle d’accès .

Données d'événements et audit

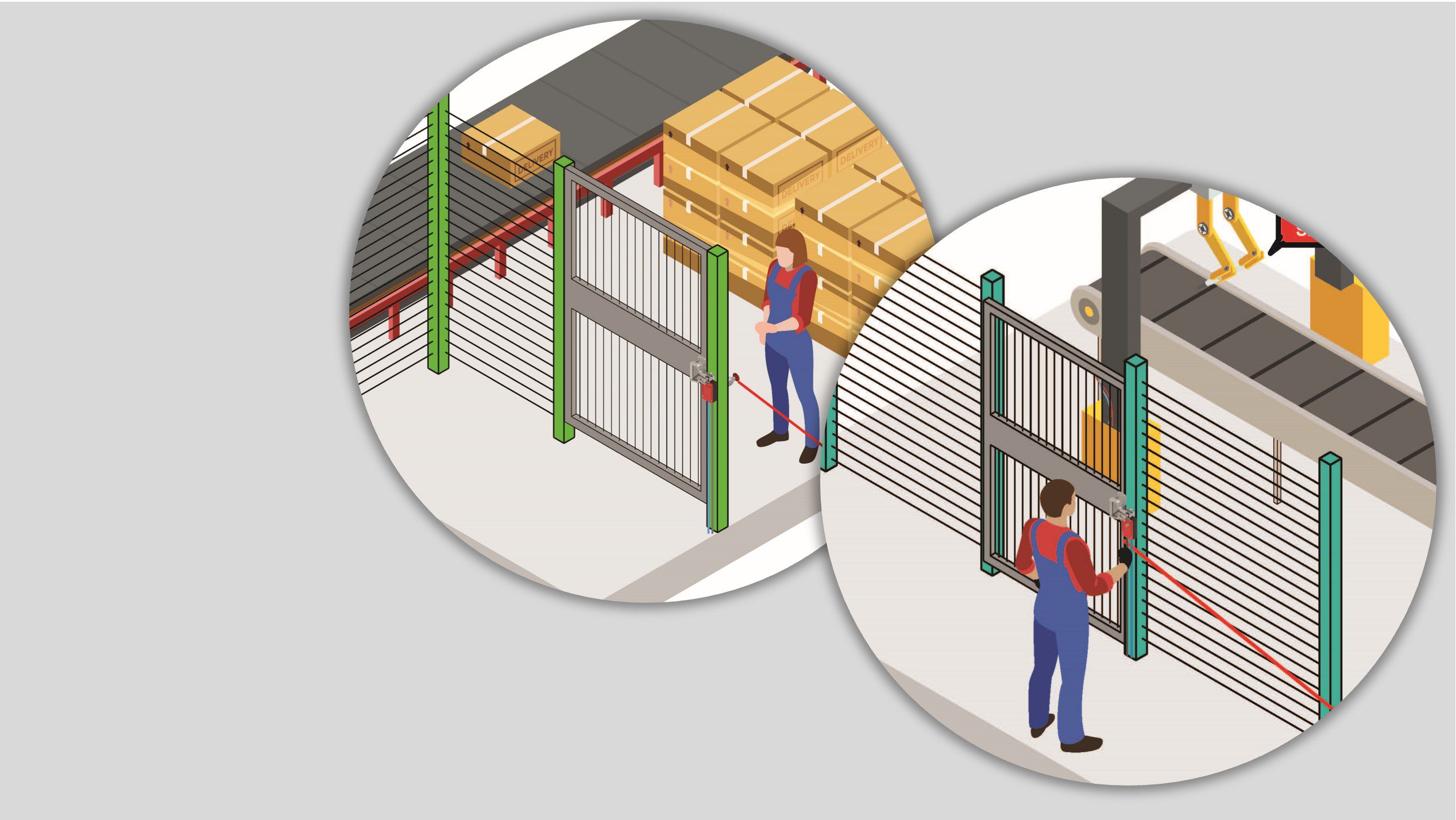

Le contrôle d’accès peut être intégré dans les dispositifs d’accès de processus et de sécurité pour maximiser la fonctionnalité d’un dispositif autonome et minimiser le câblage électrique et la programmation.

En outre, la technologie en réseau via PROFINET et Ethernet/IP permet aux systèmes d’évoluer facilement pour prendre en charge la technologie d’automatisation à l’échelle du site.

Mise en place FRANK